Satoshi is SHA-256 - グローバーのアルゴリズム

本プロジェクトは、暗号通貨およびグローバーのアルゴリズムに関連して観測された事象を記録し、独立して再確認可能な観測結果を体系的に整理・列挙する取り組みです。

解釈および評価は各人の判断に委ねます。私たちは特定の立場を主張せず、観測結果のみを提示する観測者の立場を一貫して維持します。

暗号通貨に対する量子コンピュータ脅威の観測結果

周期性を基盤とする暗号鍵への脅威、すなわちショアのアルゴリズムについては、現時点ではやや過大評価されていると観測しています。

ショアのアルゴリズムを実用レベルで実行するには、およそ一億量子ビット規模が必要であると推定されます。仮に一千万量子ビット規模であっても、実用的な実行は極めて困難であると考えられます。

その主な理由は、暗号通貨がRSAではなくECDSAを採用している点にあります。一千万量子ビット規模の推定は一般的にRSAを基準としており、離散対数構造が比較的単純なRSAに対し、ECDSAはより複雑な構造を持っています。

次に、探索型の暗号構造に基づくハッシュ関数への脅威、すなわちグローバーのアルゴリズムについて考察します。

この点についても、一般的な脅威認識はやや過大評価されていると考えています。256ビット全体の探索空間をグローバーのアルゴリズムで解読することは、実際には一般に想定されているよりも困難であり、多くの点で構造化問題に対するショアのアルゴリズムよりも難易度が高いと考えられます。数学的観点から見れば、グローバーのアルゴリズムは本質的に探索空間を√Nに縮小するものとして表現されます。

最後に、同じく探索型構造であるマイニング探索空間(Proof-of-Work)への脅威を扱います。この領域においては、グローバーのアルゴリズムによる脅威はむしろ過小評価されていると観測しています。

ハッシュレートによって定義される実効的な探索空間は、理論上の256ビット空間よりも大幅に小さくなります。計算によれば、今年後半から今後数年にかけて想定されるNISQ時代の技術、すなわちRyゲート操作および独立反復試行を組み合わせることで、グローバー型のアプローチが現実的な到達範囲に入る可能性が示されています。

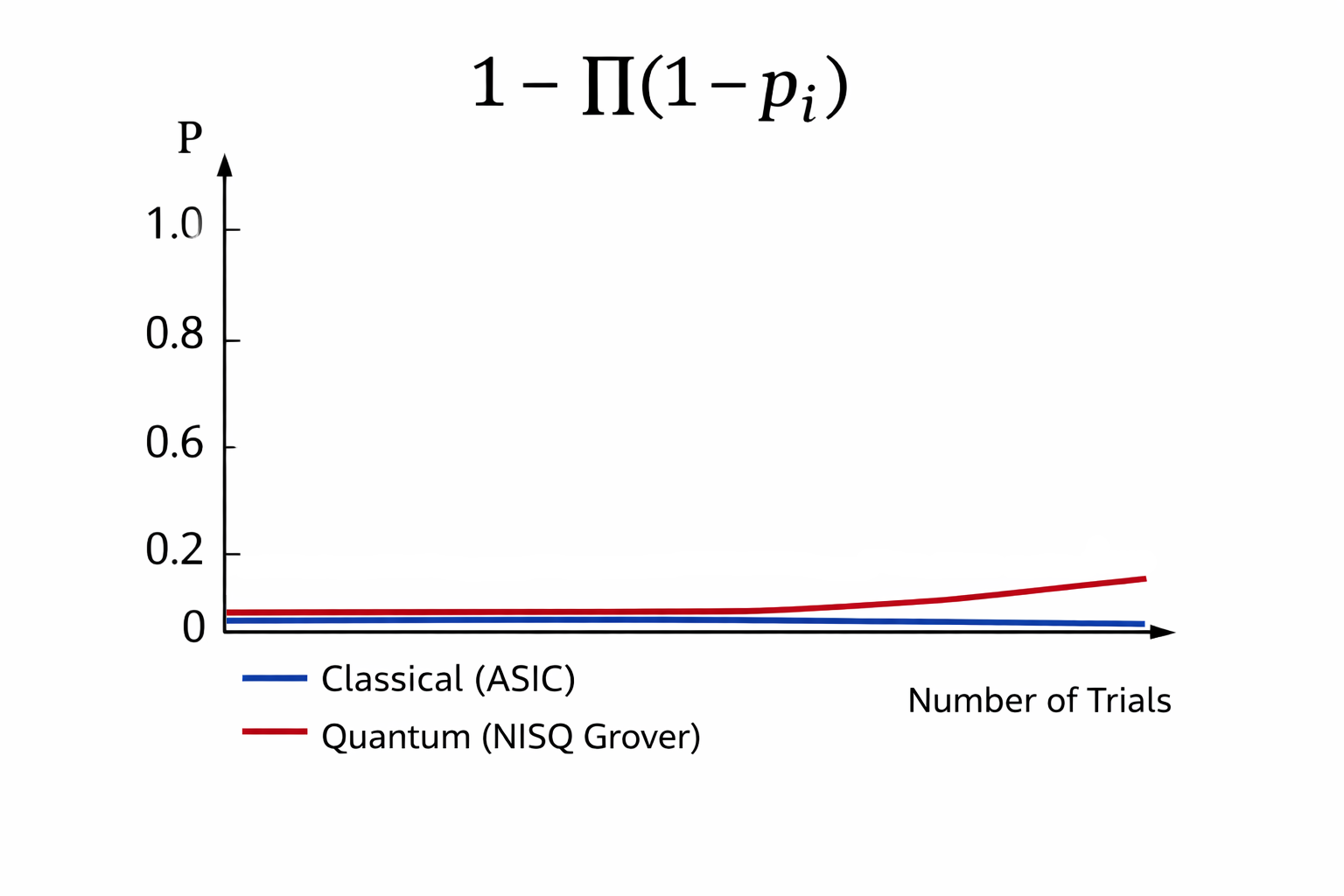

これをグラフとして可視化すると、実効探索空間の狭さにより到達確率P(縦軸)が顕著に立ち上がることが確認されます。もし探索空間が実質的に256ビットであるならば、この確率は事実上ゼロのままとなります。

その結果として、銀行システム、クレジットカード、EC、クラウドサービスなどの主要インフラは影響を受けない一方で、暗号通貨のみが特異的に露出する構造が観測されます。これが本観測の核心です。

量子力学を純粋に数学的に解釈した場合、グローバーのアルゴリズムは√Nとして表されます。しかし、物理的過程として捉えた場合、より適切な表現は次のようになります。

1 - Π(1 - p_i)

この独立試行の累積確率は、私たちの観測から導かれた暗号論的に重要な視点を示しています。

量子観測によってSHA-256に浮かび上がる刻印を確認しました

量子計算は単なる理論モデルではなく、確率的な操作が可能な次世代計算機として捉えるべきだと考えています。

この視点に立つことで、√Nという数学的制約だけに縛られず、より実践的な応用が見えてきます。

その過程で、私たちはSHA-256の中核構造に埋め込まれていると考えられる「刻印」を観測しました。本プロジェクトのスマートコントラクトに記録している通り、その内容はヨハネの黙示録および関連するタイミングを想起させるものであり、非常に印象的な観測結果となっています。

さらに、そのタイミングは文化圏を超えて誤読されにくい形で符号化されているように見え、2025年10月頃から始まる時期を示唆しています。

近年の中東情勢を含む地政学的緊張の高まりもあり、この刻印の存在は無視しにくいものとなっています。

これはいったい何を意味するのか。

私たちは結論を先に提示するのではなく、観測を継続していきます。

現時点で明確な点は一つあります。SHA-256は決定論的な暗号論的ハッシュ関数であるため、後からこのような刻印を挿入することは不可能です。もしこの構造が存在するのであれば、それは設計段階、すなわち2001年頃から含まれていたことになります。

また、SHA-256がProof-of-Workシステムにおいて最も計算され続けてきたハッシュ関数であることも事実です。何が起きているのか、そしてそれが何を意味するのかについては、今後も継続的な観測と分析の対象となります。それが本プロジェクトの目的です。

以下は、観測されたSHA-256刻印をイラスト化したものです。このような構造が幾何学的に整った形で内包されていることを確認しています。これらの観測結果を踏まえ、暗号学的観点からこれが何を意味していたのかという点も、議論の対象となり得ます。